-

El exploit a Aperture Finance drenó $3,67 millones luego de que los atacantes apuntaran a contratos inteligentes V3 y V4 vulnerables.

-

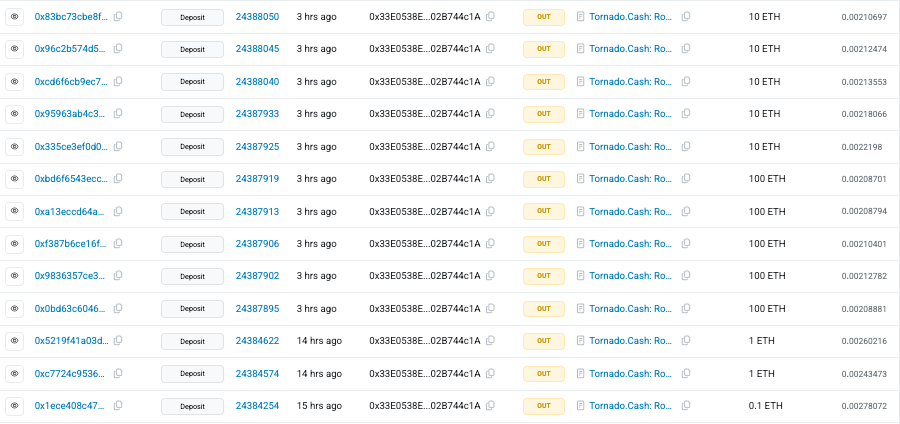

Billeteras vinculadas al hackeo movieron posteriormente 1.242 ETH por un valor de $2,4 millones a Tornado Cash con fines de lavado.

-

Equipos de seguridad instaron a los usuarios a revocar las aprobaciones de ERC20 y posiciones de liquidez vinculadas a direcciones de contratos comprometidos.

La plataforma DeFi Aperture Finance sufrió una importante brecha de seguridad, perdiendo alrededor de $3,67 millones debido a un exploit en contratos inteligentes. La firma de seguridad blockchain PeckShield muestra que el hacker está moviendo activamente los fondos robados a través de Tornado Cash, un servicio de mezcla que mejora la privacidad.

La actividad generó nuevas preocupaciones sobre la recuperación de fondos y cómo ocurrió realmente el hackeo.

Cómo Ocurrió el Exploit a Aperture Finance

Según PeckShield, el hackeo a Aperture Finance ocurrió el 25 de enero de 2026 debido a una vulnerabilidad en sus contratos inteligentes V3 y V4, combinada con las aprobaciones de tokens existentes de los usuarios.

En plataformas DeFi, los usuarios suelen permitir que los contratos muevan sus tokens ERC-20 o NFTs de posiciones de liquidez para que las operaciones y estrategias se ejecuten automáticamente. Pero en este caso, el explotador encontró una falla en la forma en que el contrato gestionaba esas aprobaciones y llamadas a funciones.

En vez de romper billeteras o robar claves privadas, el atacante utilizó la propia lógica del contrato para activar transferencias no autorizadas de activos.

Debido a que muchos usuarios ya habían otorgado aprobaciones, el atacante pudo mover fondos sin necesitar nuevas firmas. Esto le permitió drenar activos vinculados a tokens aprobados y posiciones de liquidez.

Fondos Movidos a Tornado Cash Tras el Hackeo

Todo esto llevó a la extracción de un valor de $3,67 millones; el atacante convirtió una gran parte en ETH y envió alrededor de 1.242 ETH a Tornado Cash para ocultar el rastro.

Los atacantes suelen usar servicios de mezcla como Tornado Cash para ocultar el origen de cripto robada y dificultar el rastreo. Los fondos se enviaron en múltiples transacciones pequeñas, incluyendo lotes de 10 ETH y 100 ETH, un método común para evitar llamar la atención.

- También te puede interesar:

- ,

Se Solicita a los Usuarios Revocar Aprobaciones de Tokens y NFTs

Tras el exploit, el equipo de Aperture Finance emitió un aviso de emergencia y compartió una lista de las direcciones de contratos afectadas. Además, advirtió a los usuarios revocar de inmediato tanto las aprobaciones de tokens ERC-20 como las de posiciones de liquidez ERC-721 vinculadas a las direcciones de riesgo.

Las aprobaciones de billeteras permiten a los contratos inteligentes mover fondos de usuarios, y si quedan activas, pueden ser abusadas luego de que un contrato sea comprometido.

¡No te pierdas nada del mundo cripto!

Mantenete al día con noticias de último momento, análisis de expertos y actualizaciones en tiempo real sobre las últimas tendencias en Bitcoin, altcoins, DeFi, NFTs y más.

Preguntas Frecuentes

Los hackers aprovecharon una vulnerabilidad en los contratos inteligentes de la plataforma, usando las aprobaciones de tokens de los usuarios para mover activos sin robar claves privadas.

Los usuarios deben revocar inmediatamente todas las aprobaciones de tokens y de posiciones de liquidez vinculadas a las direcciones de contratos afectadas para evitar más pérdidas.

Servicios como Tornado Cash oscurecen el rastro de las transacciones, dificultando el rastreo y recuperación de criptomonedas robadas tras un hackeo.

No. El exploit abusó de los permisos de los contratos inteligentes; tus claves privadas permanecen seguras, pero tus fondos aprobados estuvieron en riesgo.