Những tin tặc nhà nước Triều Tiên đang nhắm mục tiêu vào các công ty crypto bằng nhiều loại phần mềm độc hại độc đáo, được triển khai cùng với nhiều chiêu trò lừa đảo, bao gồm cả các cuộc họp Zoom giả mạo.

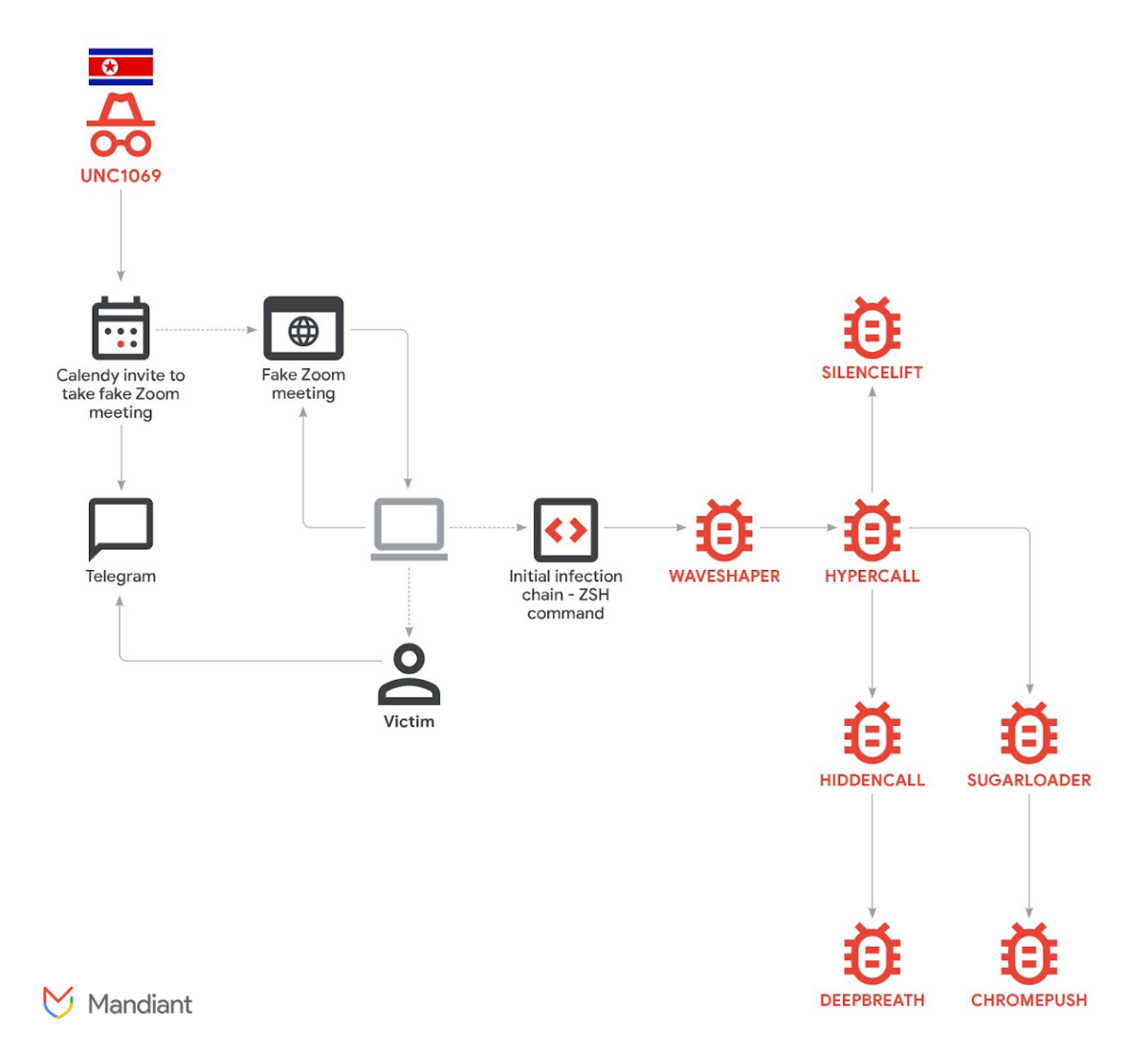

Nhóm đe dọa liên kết với Triều Tiên được biết đến với tên gọi UNC1069 đã được quan sát thấy nhắm vào lĩnh vực crypto nhằm đánh cắp dữ liệu nhạy cảm từ các hệ thống Windows và macOS với mục đích cuối cùng là hỗ trợ cho hành vi trộm cắp tài chính.

UNC1069 được đánh giá là hoạt động từ tháng 4 năm 2018. Nhóm này có lịch sử triển khai các chiến dịch kỹ nghệ xã hội để trục lợi tài chính bằng cách sử dụng lời mời họp giả và giả danh các nhà đầu tư từ những công ty uy tín.

Cuộc gọi Zoom giả triển khai tấn công phần mềm độc hại vào công ty crypto

Trong báo cáo mới nhất, các nhà nghiên cứu của Google Mandiant đã trình bày chi tiết cuộc điều tra về một vụ xâm nhập nhắm vào một công ty FinTech trong ngành crypto. Theo các điều tra viên, vụ xâm nhập bắt đầu từ một tài khoản Telegram bị chiếm quyền kiểm soát thuộc về một giám đốc điều hành trong ngành crypto.

Những kẻ tấn công đã sử dụng hồ sơ bị chiếm quyền để liên lạc với nạn nhân. Chúng dần xây dựng lòng tin trước khi gửi lời mời họp video qua Calendly. Liên kết cuộc họp này dẫn nạn nhân đến một miền Zoom giả, được lưu trữ trên hạ tầng do nhóm đe dọa kiểm soát.

Trong cuộc gọi, nạn nhân báo cáo rằng họ nhìn thấy một đoạn video deepfake trông giống như CEO của một công ty crypto khác.

“Mặc dù Mandiant không thể thu thập bằng chứng pháp y để xác minh độc lập việc sử dụng các mô hình AI trong trường hợp cụ thể này, nhưng mánh khóe được báo cáo tương tự với một sự cố đã được công khai trước đó với các đặc điểm tương tự, trong đó deepfake cũng được cho là đã sử dụng,” báo cáo cho biết.

Chuỗi tấn công. Nguồn: Google Cloud

Chuỗi tấn công. Nguồn: Google Cloud Những kẻ tấn công đã tạo ra ấn tượng về sự cố âm thanh trong cuộc họp để biện minh cho bước tiếp theo. Chúng hướng dẫn nạn nhân thực hiện các lệnh khắc phục sự cố trên thiết bị của mình. Các lệnh này, được điều chỉnh cho cả hệ thống macOS và Windows, đã bí mật khởi động chuỗi lây nhiễm. Kết quả là, nhiều thành phần phần mềm độc hại đã được kích hoạt.

Mandiant đã xác định được bảy loại phần mềm độc hại khác nhau được sử dụng trong cuộc tấn công. Các công cụ này được thiết kế để truy cập keychain và đánh cắp mật khẩu, lấy cookie trình duyệt và thông tin đăng nhập, truy cập thông tin phiên Telegram và lấy các tệp riêng tư khác.

Các nhà điều tra đánh giá rằng mục tiêu có hai phần: Để tạo điều kiện cho việc trộm cắp crypto tiềm năng và thu thập dữ liệu có thể hỗ trợ cho các cuộc tấn công kỹ nghệ xã hội trong tương lai. Cuộc điều tra cho thấy có một khối lượng lớn công cụ bất thường được cài đặt trên một máy chủ duy nhất.

Cụm lừa đảo liên quan đến AI cho thấy hiệu quả hoạt động cao hơn

Sự cố này là một phần của xu hướng rộng lớn hơn. Các tác nhân liên kết với Triều Tiên đã chiếm đoạt hơn 300 triệu đô la bằng cách giả làm các nhân vật uy tín trong ngành trong các cuộc họp Zoom và Microsoft Teams lừa đảo.

Quy mô hoạt động trong suốt năm càng ấn tượng hơn. Theo báo cáo của Cryptopolitan, các nhóm đe dọa Triều Tiên đã chịu trách nhiệm cho 2,02 tỷ đô la tài sản số bị đánh cắp trong năm 2025, tăng 51% so với năm trước.

Chainalysis cũng tiết lộ rằng các cụm lừa đảo liên kết với các nhà cung cấp dịch vụ AI cho thấy hiệu quả hoạt động cao hơn so với những nhóm không có liên kết như vậy. Theo công ty này, xu hướng này cho thấy tương lai mà AI sẽ trở thành thành phần tiêu chuẩn của hầu hết các hoạt động lừa đảo.

Trong một báo cáo được công bố vào tháng 11 năm ngoái, Google Threat Intelligence Group (GTIG) lưu ý rằng nhóm đe dọa đã sử dụng các công cụ trí tuệ nhân tạo sinh như Gemini. Họ sử dụng các công cụ này để tạo ra các tài liệu lừa đảo và các thông điệp liên quan đến crypto như một phần của nỗ lực hỗ trợ các chiến dịch kỹ nghệ xã hội của mình.

Kể từ ít nhất năm 2023, nhóm này đã chuyển từ các kỹ thuật spear-phishing và nhắm mục tiêu tài chính truyền thống (TradFi) sang ngành Web3, chẳng hạn như các sàn giao dịch tập trung (CEX), các nhà phát triển phần mềm tại các tổ chức tài chính, công ty công nghệ cao và các cá nhân tại các quỹ đầu tư mạo hiểm.

Google.

Nhóm này cũng đã được quan sát thấy cố gắng lạm dụng Gemini để phát triển mã nhằm đánh cắp tài sản crypto. Họ cũng sử dụng các hình ảnh deepfake và các video giả mạo, bắt chước những người trong ngành crypto trong các chiến dịch của mình nhằm phân phối một backdoor có tên BIGMACHO đến các nạn nhân bằng cách giả mạo nó như một bộ phát triển phần mềm (SDK) của Zoom.